2025年如何偵測瀏覽器指紋?五大免費指紋檢測站分享

2025.11.27 17:09

2025.11.27 17:09在網絡隱私日益透明的今天,清理Cookie和開啟「無痕模式」已經無法讓你在網絡上真正隱身。你是否遇到過這样的情況:明明更換了IP地址,甚至清理了緩存,Amazon、Facebook或Shopee的帳號依然被判定為關聯?或者你剛搜索過某款鞋子,所有網頁廣告都開始向你精準推送同款?

這背後的核心原因,就是瀏覽器指紋。

到了2025年,各大平台的追蹤技術已經進化得更加隱蔽和智能。對於跨境電商賣家、社媒運營人員以及重視隱私的用戶來說,懂得如何檢測並隱藏自己的瀏覽器指紋,已經不再是選修課,而是必修課。本文將為你盤點今年最好用的免費指紋檢測工具,並分享如何構建安全的瀏覽器環境。

一、什麼是瀏覽器指紋?它比你想象的更誠實

簡單來說,瀏覽器指紋是網站通過你的瀏覽器收集到的一組配置信息。這不僅僅是IP地址,更像是一個複雜的拼圖。

當你訪問網站時,服務器會請求你的瀏覽器提供一系列數據:你的屏幕分辨率是多少?安裝了哪些字體?顯卡渲染圖像的方式(Canvas/WebGL)有何特徵?甚至你的電池電量狀態和打字速度。這些看似微不足道的信息組合在一起,能生成一個獨一無二的哈希值(Hash ID)。

即使你沒有登錄帳號,這個「指紋」也能以極高的準確率(超過99%)識別出這台設備就是「你」。這就是為什麼你在A網站的操作記錄,會被B網站知曉的原因。

二、為什麼你需要主動進行指紋檢測?

在裸奔的網絡環境下,進行指紋檢測主要有三個目的:

1.評估帳號安全風險:對於多帳號運營者(如跨境電商矩陣),如果多個帳號在相同的指紋環境下登錄,平台會迅速判定為關聯帳號,導致封號。

2.驗證偽裝效果:如果你已經在使用代理IP或某些隱私保護手段,你需要確認這些手段是否生效,例如檢查IP地址是否與系統時區匹配,WebRTC是否洩露了真實IP。

3.了解隱私暴露程度:普通用戶可以通過檢測,了解自己的設備向外界展示了多少「裸露」的信息,從而有針對性地進行防護。

三、2025年免費指紋檢測站分享

市面上的檢測工具繁多,但質量參差不齊,以下篩選了5個在2025年依然穩定、數據維度全面的免費檢測網站。

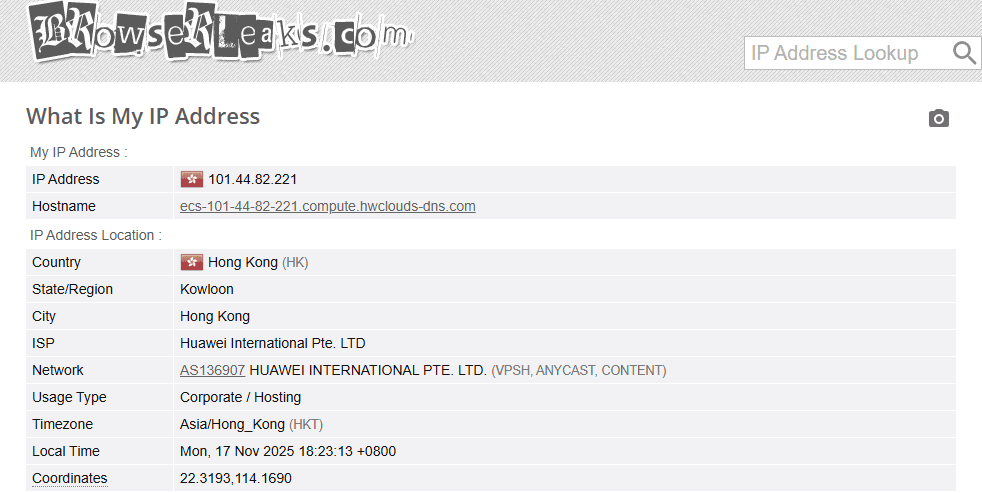

1.BrowserLeaks

BrowserLeaks 是行業內老牌且權威的檢測工具,被譽為指紋檢測界的「瑞士軍刀」。它的特點是檢測維度極其全面且深入。

它不僅提供基礎的IP和User-Agent檢測,還擁有獨立的板塊專門測試WebRTC洩漏、Canvas指紋、WebGL報告、字體指紋以及Flash和Silverlight(雖然這兩者已逐漸淘汰,但仍有參考價值)。BrowserLeaks的數據展示非常詳盡,適合具有一定技術基礎的用戶查看底層參數。特別是它的JavaScript檢測功能,能詳細列出瀏覽器暴露的所有對象屬性。

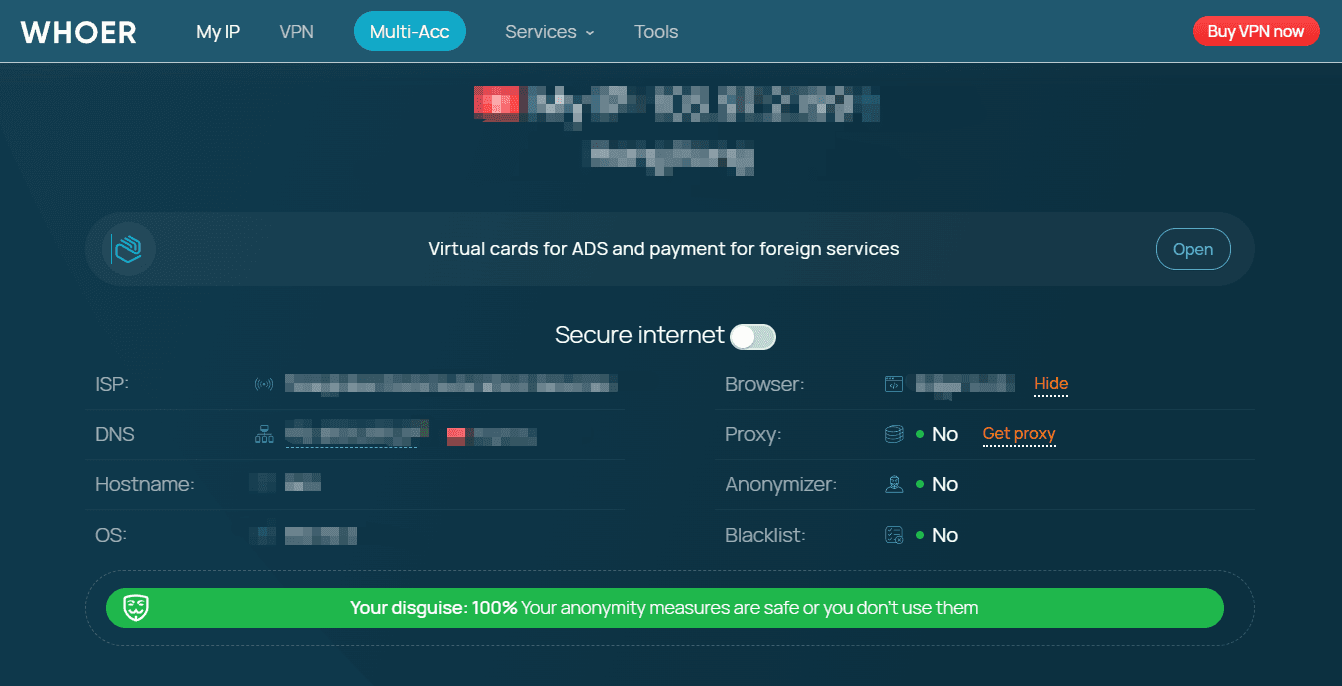

2.whoer

whoer.net 是很多跨境賣家和網絡安全愛好者的首選入門工具。它的界面非常直觀,核心功能是給你的當前瀏覽環境打分(0到100%)。

whoer 主要側重於匿名度的綜合評估。它會檢查你的IP地址是否在黑名單中,DNS服務器與IP所在地是否匹配,系統時間與IP時區是否一致,以及是否存在WebRTC洩漏。如果你的分數低於100%,它會直接列出扣分项,例如「系統時間不同」或「檢測到代理」。這種「清單式」的反饋讓用戶能迅速調整環境設置。

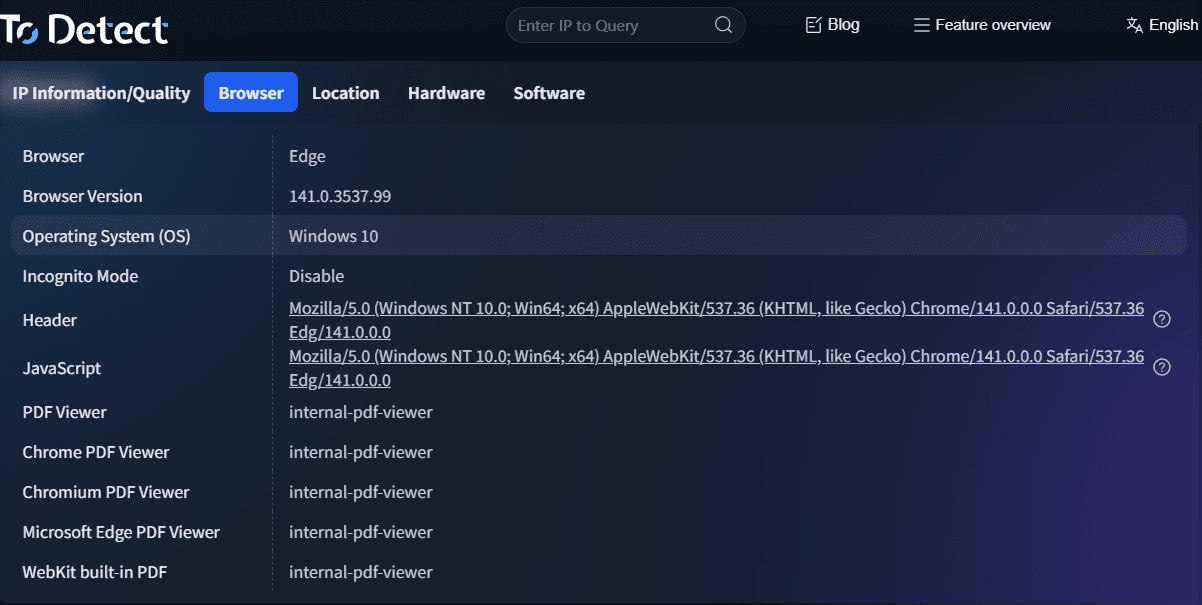

3.ToDetect

ToDetect 是近年來嶄露頭角的一站式檢測平台,用戶體驗非常友好。它將Canvas、WebGL、硬件併發數、設備內存等關鍵硬件指紋整合在一個頁面中,並支持高亮顯示高風險項。

該網站的一個顯著優勢是結果的可讀性強。對於非技術人員,ToDetect會自動分析各項參數的一致性。例如,它會對比你的瀏覽器User-Agent聲稱的操作系統與通過JavaScript檢測到的平台屬性是否矛盾。這對於多帳號運營者檢查環境配置是否出現邏輯漏洞非常有幫助。

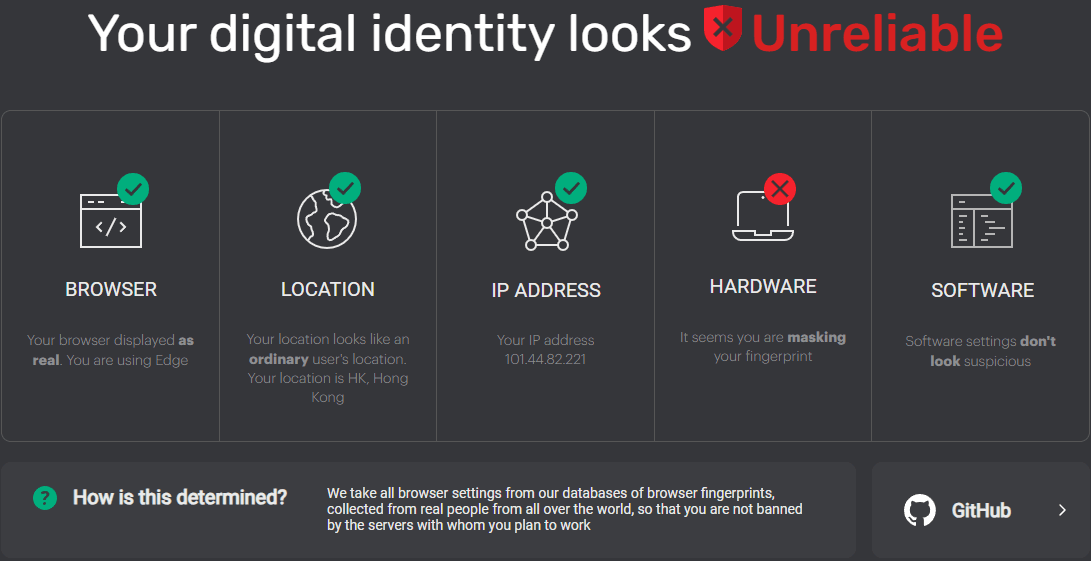

4.Iphey

Iphey 的設計理念側重於「可信度」評估。它模擬了主流反詐騙系統的檢測邏輯,給出一個「數字身份」的可信評分。

Iphey 會重點檢測你的瀏覽器指紋是否看起來像是一個「正常的人類用戶」。例如,它會分析你的瀏覽器窗口大小是否符合常規設備分辨率,觸摸屏支持情況是否與設備類型(移動端/桌面端)匹配。如果你通過修改參數偽裝瀏覽器,但配置出現了邏輯衝突(比如在Windows系統上偽裝iPhone的指紋),Iphey通常能敏銳地識別出來。

5.Pixelscan

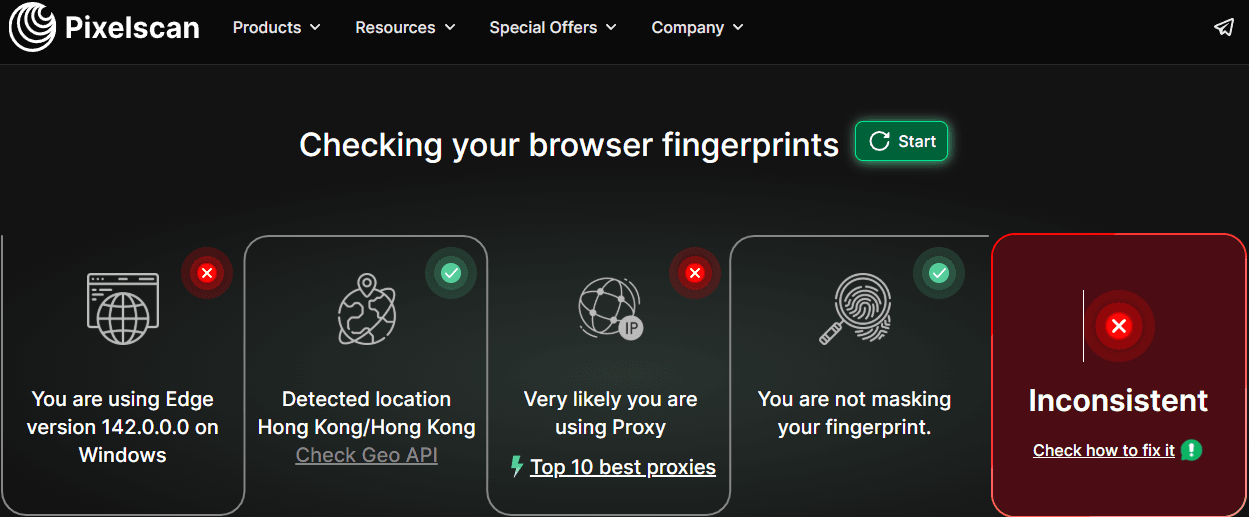

Pixelscan 經常被用於測試高難度的反爬蟲和風控系統。它由一家專門從事反檢測技術的公司維護,因此其檢測標準非常嚴格。

Pixelscan 的核心優勢在於一致性檢查。它會深度比對你的IP地址、地理位置、User-Agent、屏幕分辨率以及自動化控制特徵。如果你的瀏覽器是由Selenium或Puppeteer等自動化工具驅動的,或者你的指紋參數是通過簡陋的插件修改的,Pixelscan往往會直接顯示「Inconsistent」(不一致)或檢測出機器人行為。它是檢驗防關聯效果的試金石。

檢測只是第一步,發現問題後,我們該如何解決?如果檢測結果顯示你的指紋是唯一的,或者你的偽裝存在漏洞,那麼單純依靠插件或清理緩存是無法解決根本問題的。你需要的是一個能夠從底層修改指紋環境的解決方案。

四、該如何避免真實指紋環境洩露?

要徹底避免指紋洩露,核心思路不是「屏蔽」指紋(這反而很可疑),而是「混淆」和「隔離」。我們需要為每一個帳號或任務創建一個獨立的、看起來完全真實的虛擬環境。

在這個領域,比特瀏覽器提供了非常成熟的解決方案。

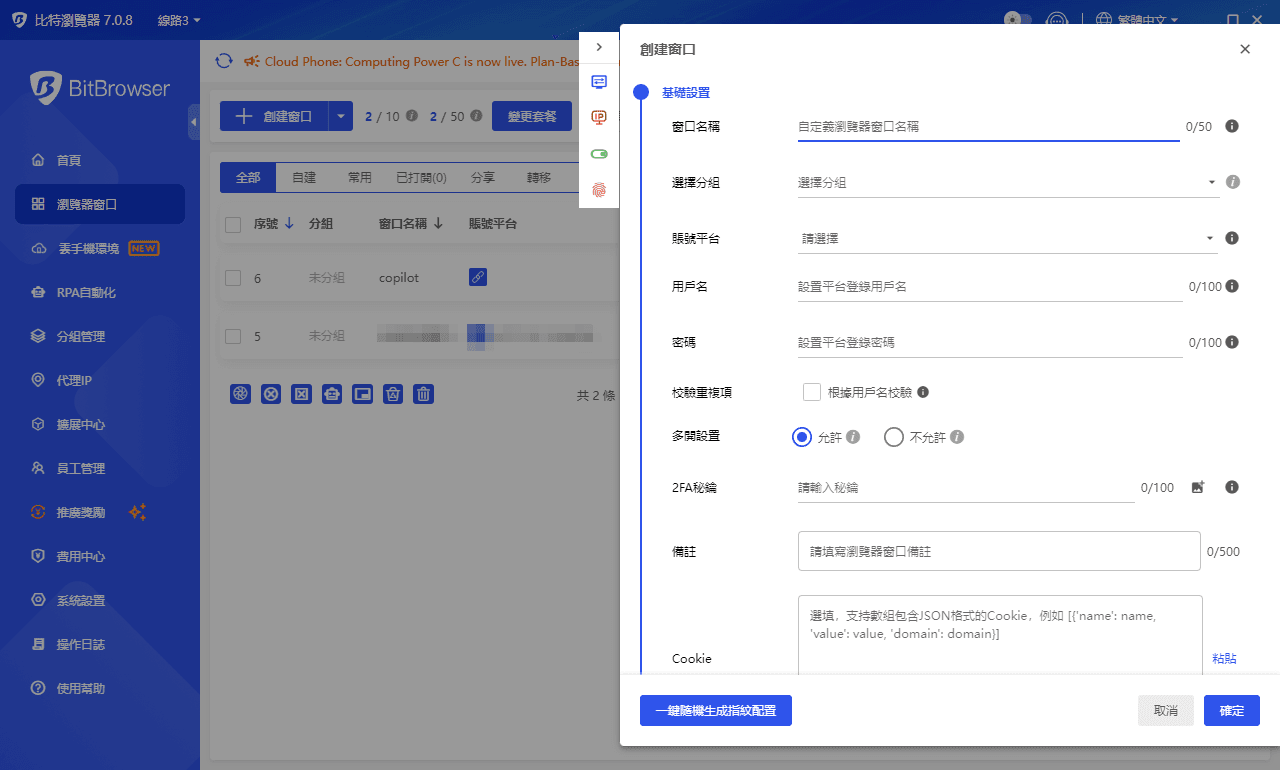

與普通瀏覽器不同,比特瀏覽器允許用戶創建無數個獨立的瀏覽器窗口。每個窗口都擁有獨立的指紋環境,就像是你擁有了無數台全新的電腦。

在比特瀏覽器的配置介面中,你可以對內核參數進行深度的自定義。例如,你可以隨機生成不同的Canvas指紋和WebGL圖像數據,使網站無法通過繪圖特徵識別你的真實硬件。同時,它支持對時區、地理位置、User-Agent、語言、字體列表等幾十項參數進行隔離設置。

這意味著,當你使用比特瀏覽器打開10個窗口時,對於目標網站來說,這是來自世界各地、不同配置的10台真實電腦,從而完美地規避了關聯風險。對於需要運營Facebook、Amazon、TikTok等多平台帳號的用戶來說,這種物理級別的環境隔離是目前最安全的手段。

五、該如何檢測比特指紋瀏覽器窗口環境?

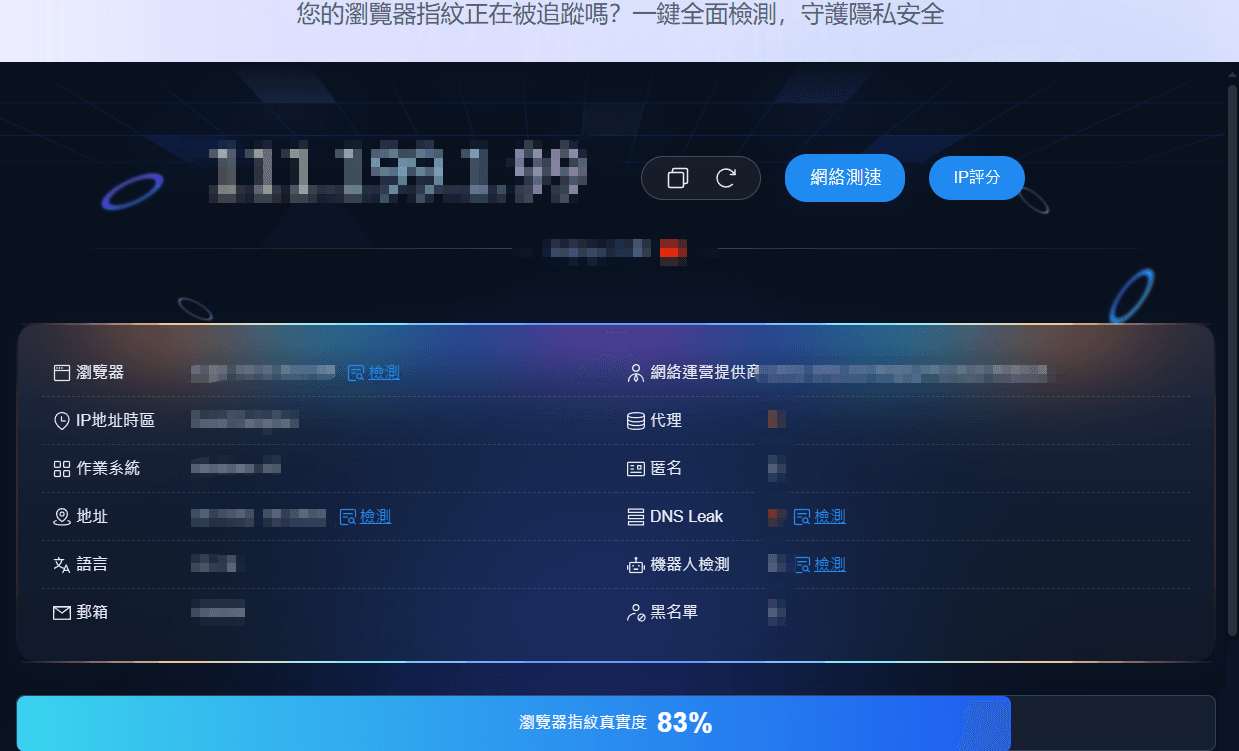

為了方便用戶在配置環境後立即驗證安全性,比特瀏覽器直接集成了一個非常實用的檢測入口。

你可以直接訪問 bitbrowser.net/whoer。這是比特瀏覽器官方提供的檢測工具,專門針對其內核優化的環境進行深度掃描。

使用這個功能的步驟通常如下:

1.打開比特瀏覽器,配置好你的代理IP和指紋參數。

2.啟動該瀏覽器窗口。

3.在地址欄直接輸入或點擊收藏夾中的檢測鏈接。

這個工具會重點檢查你的IP地址與系統環境的一致性。例如,它會核對你的代理IP所在地(如美國紐約)是否與瀏覽器設置的時區(EST)以及語言(English-US)相匹配。如果存在WebRTC洩露導致真實國內IP曝光,或者DNS解析位置與代理位置偏差過大,它都會給出直觀的反饋。

通過「配置-啟動-檢測」這一閉環流程,你可以在登錄敏感帳號之前,確保當前的指紋環境是100%安全且偽裝度極高的,大大降低了因環境配置失誤而導致的封號風險。

六、總結

2025年的網絡世界,隱私保護是一場隱形的博弈。瀏覽器指紋技術讓追蹤變得無處不在,但通過BrowserLeaks、Whoer等工具,我們可以看見這些隱形的「枷鎖」。

而要打破這些枷鎖,單純的檢測是不夠的。利用比特瀏覽器構建獨立的指紋環境,將檢測與防護相結合,才是保護個人隱私和保障帳號安全的最佳實踐。無論你是為了保護個人數據,還是為了維護商業帳號的穩定,掌握指紋管理技術都是值得投入的技能。

七、常見問題及解答

Q1:使用瀏覽器的「無痕模式」或「隱私模式」能防止指紋追蹤嗎?

答:不能。無痕模式主要是不在本地保存瀏覽歷史和Cookie,但你的設備硬件信息(如屏幕分辨率、Canvas指紋、顯卡型號)依然會傳送給網站。網站仍然可以通過這些硬件指紋識別出是你。

Q2:指紋檢測分數為100%就一定安全嗎?

答:不一定。分數為100%(如Whoer)通常表示你的IP、時區、語言等基礎設置沒有邏輯矛盾。但如果你的Canvas指紋過於獨特,或者你的IP地址在某些平台的黑名單數據庫中,依然可能面臨風控。因此,配合比特瀏覽器進行指紋混淆和環境隔離是更雙保險的做法。

Q3:為什麼我的檢測結果顯示WebRTC洩露?

答:WebRTC是一種即時通訊協議,容易繞過代理直接暴露你的真實區域網或公網IP。在普通瀏覽器中很難徹底關閉,但在比特瀏覽器的設置中,你可以直接選擇禁用WebRTC或將其替換為代理IP地址,從而從根源上解決洩露問題。

Bitbrowser

Bitbrowser

雙端協同,多開帳號

雙端協同,多開帳號 豐富的指紋配置,有效防關聯

豐富的指紋配置,有效防關聯 多員工協同管理,高效運營

多員工協同管理,高效運營