Top 10 najbezpieczniejszych przeglądarek antydetekcyjnych w 2026 roku – Opinie prawdziwych użytkowników

2026.04.17 09:08

2026.04.17 09:08Incydent z przeglądarkami antydetekcyjnymi w 2026 roku – analiza i wnioski

Na początku 2026 roku jedno z popularnych narzędzi przeglądarki antydetekcyjnej doświadczyło poważnego incydentu bezpieczeństwa. Użytkownicy zgłaszali, że ich portfele i konta zostały przejęte, prawdopodobnie z powodu ujawnienia kluczy prywatnych lub danych sesji. Dokładne szczegóły techniczne wciąż nie są jasne, ale zdarzenie to unaoczniło kluczowe ryzyko: narzędzia zarządzające danymi wrażliwymi muszą prawidłowo szyfrować i przechowywać informacje.

Przeglądarki antydetekcyjne mają za zadanie izolować profile i zapobiegać łączeniu kont. Jeśli jednak narzędzie przechowuje pliki cookie, tokeny lub klucze w niebezpieczny sposób, może stać się poważnym wektorem ataku. Ten incydent przypomniał wielu z nas, że sama wygoda nie wystarczy – liczy się realne bezpieczeństwo.

Co poszło nie tak i dlaczego to ważne

Głównym problemem wydaje się być słabe lub niewłaściwe przechowywanie poufnych danych uwierzytelniających. Nawet jeśli szyfrowanie istnieje, opcjonalna synchronizacja w chmurze lub pliki lokalne dostępne dla innych programów mogą ujawnić dane. Tegoroczny incydent pokazuje, że korzystanie z przeglądarki antydetekcyjnej do kont powiązanych z pieniędzmi lub danymi osobowymi niesie ze sobą realne ryzyko.

Dla każdego, kto zarządza wieloma kontami, lekcja jest prosta: sprawdzaj, w jaki sposób Twoja przeglądarka chroni dane uwierzytelniające, a nie tylko jak dobrze maskuje odciski cyfrowe. Narzędzie pozornie bezpieczne może szybko stać się obciążeniem, jeśli wrażliwe dane zostaną ujawnione.

10 najbezpieczniejszych przeglądarek antydetekcyjnych w 2026 roku

Po incydencie bezpieczeństwa z 2026 roku stałem się znacznie bardziej ostrożny w kwestii tego, którym przeglądarkom antydetekcyjnym ufam. W ciągu ostatnich kilku miesięcy przetestowałem wiele narzędzi, koncentrując się na sposobie przechowywania wrażliwych danych, szyfrowaniu profili i zarządzaniu odciskami cyfrowymi. Oto mój wybór 10 najlepszych, oparty zarówno na bezpieczeństwie, jak i praktycznej użyteczności.

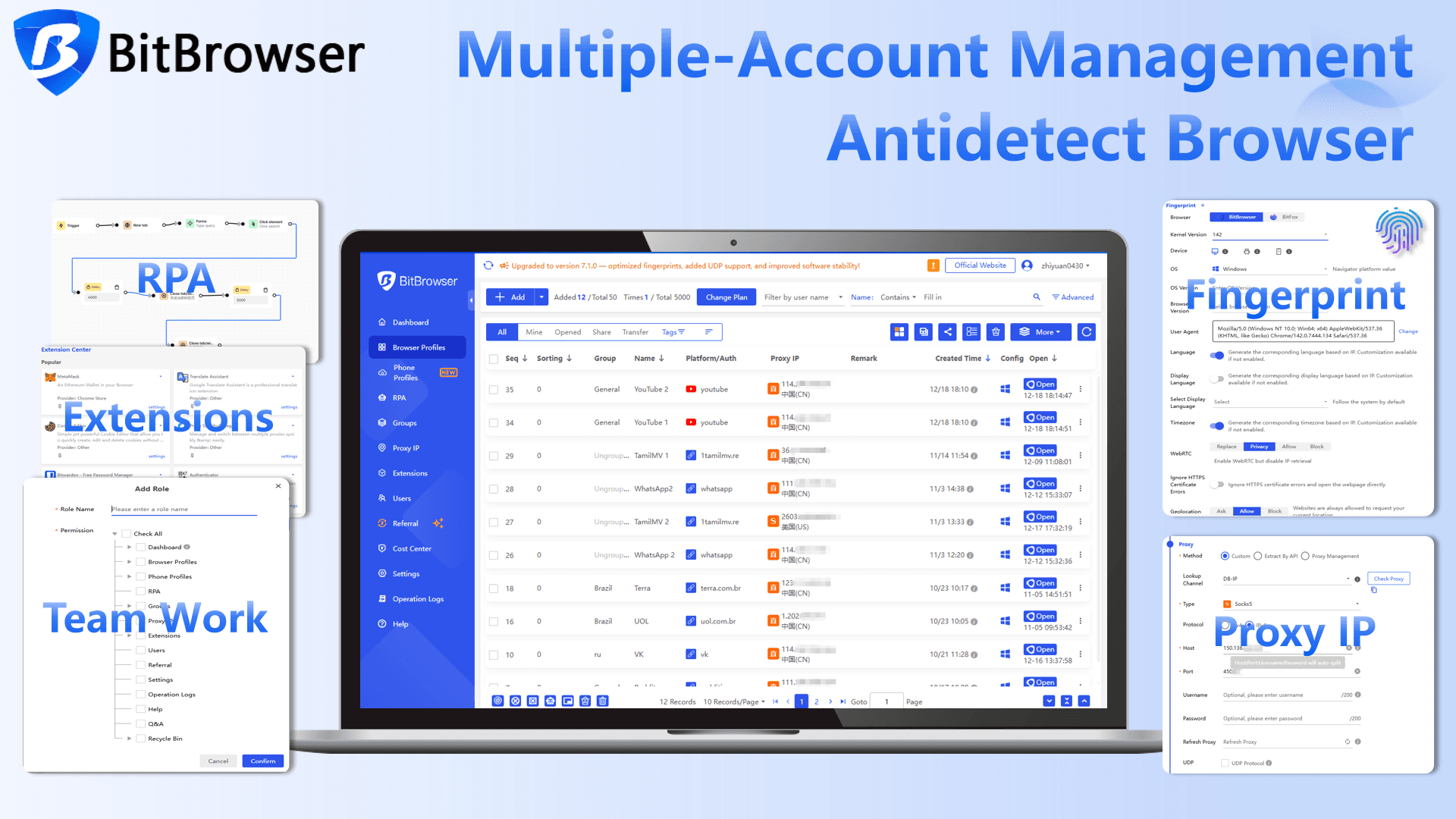

1. BitBrowser

BitBrowser to jedno z narzędzi, z którego po testach różnych opcji zacząłem korzystać najczęściej. Od razu zauważyłem, jak dobrze radzi sobie z odciskami cyfrowymi. Każdy profil sprawia wrażenie zupełnie osobnego urządzenia, z odpowiednią izolacją Canvas, WebGL i WebRTC. W połączeniu z proxy i symulacją wejścia na poziomie systemu zachowanie wygląda bardzo realistycznie. W praktyce znacznie ogranicza to łączenie kont, zwłaszcza na bardziej restrykcyjnych platformach.

Po incydencie w 2026 roku jeszcze większą wagę przykładam do sposobu przechowywania danych i pod tym względem BitBrowser wydaje się bezpieczniejszy niż wiele alternatyw. Profile są szyfrowane lokalnie i działają w osobnych piaskownicach, dzięki czemu pliki cookie i dane sesji nie wyciekają między kontami.

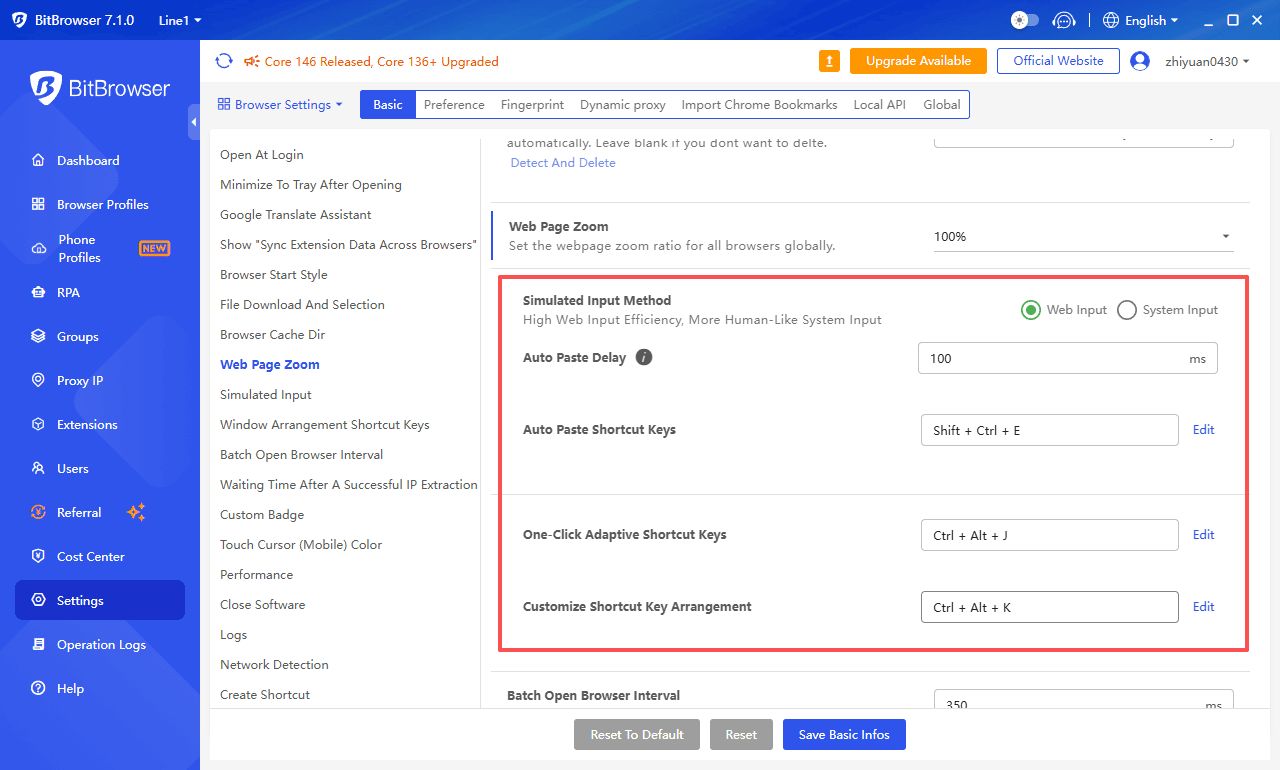

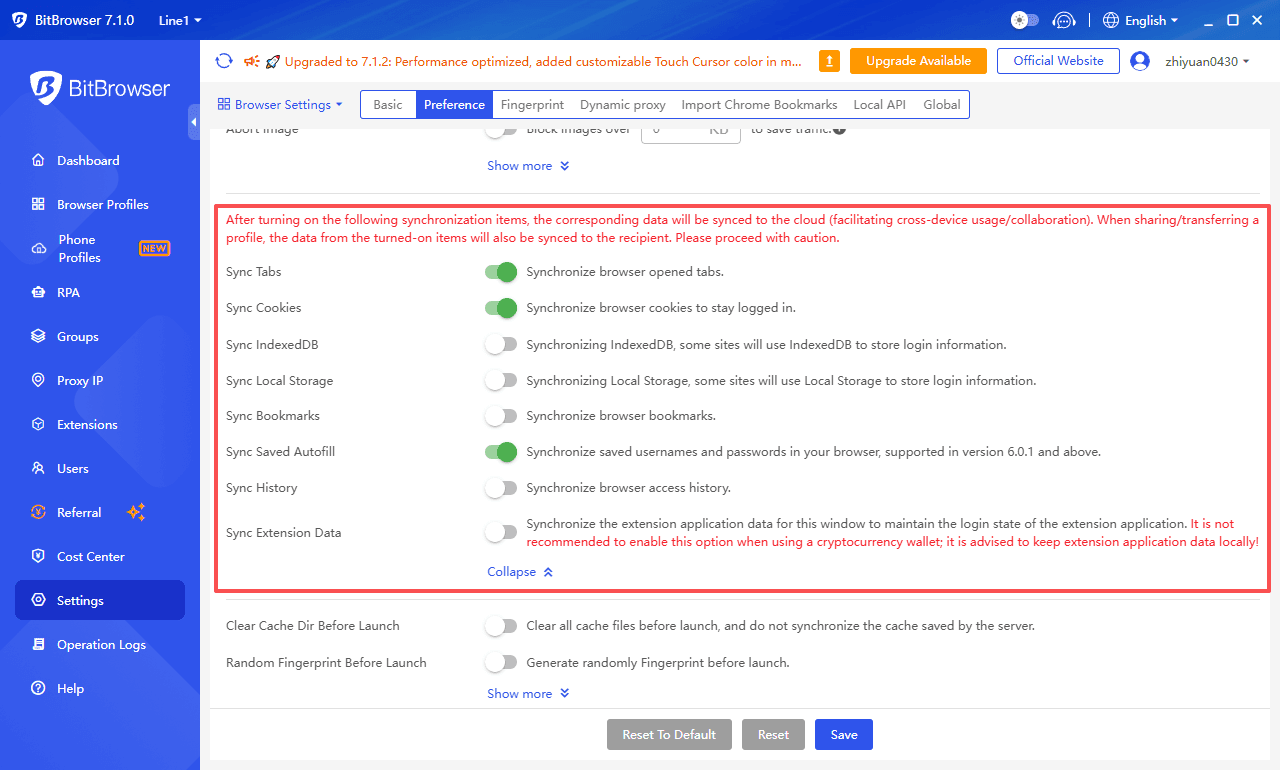

Doceniam również to, że synchronizacja w chmurze jest opcjonalna, a nie wymuszona. Jeśli zarządzasz wrażliwymi kontami lub portfelami kryptowalut, możesz przechowywać wszystko wyłącznie lokalnie. Taka kontrola ma ogromne znaczenie, gdy zależy Ci zarówno na elastyczności, jak i prywatności.

Uwaga: Podczas korzystania z zaszyfrowanego portfela cyfrowego zdecydowanie zalecamy wyłączenie synchronizacji w chmurze dla rozszerzeń przeglądarki i zapisywanie danych rozszerzeń lokalnie!

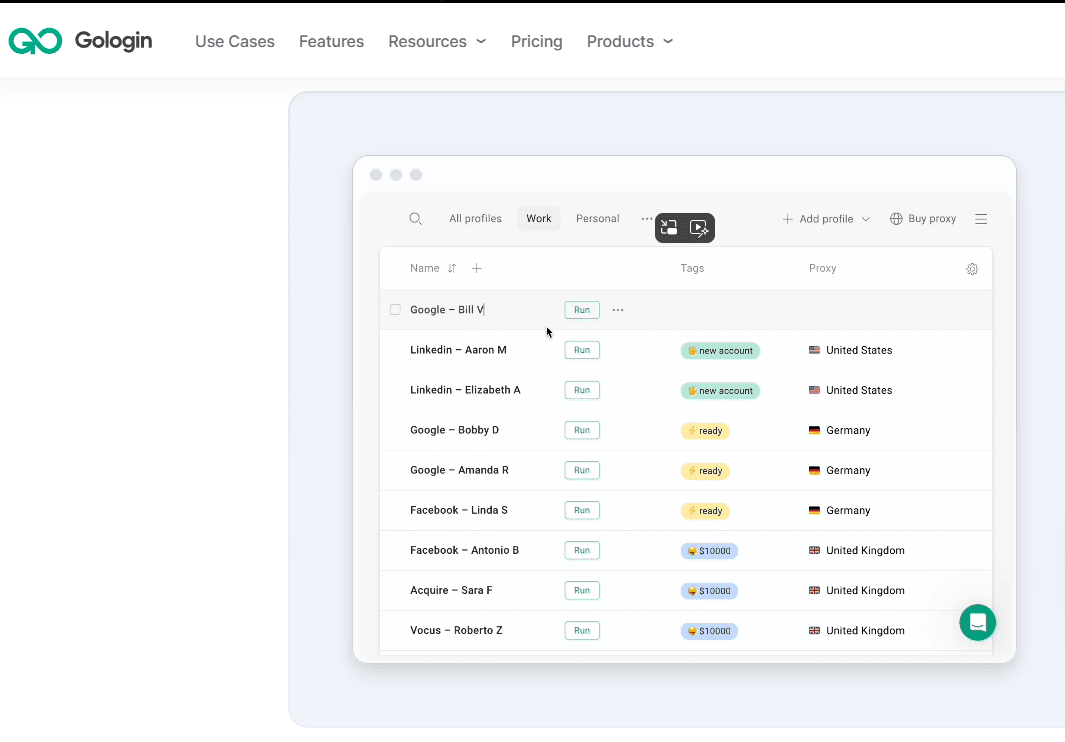

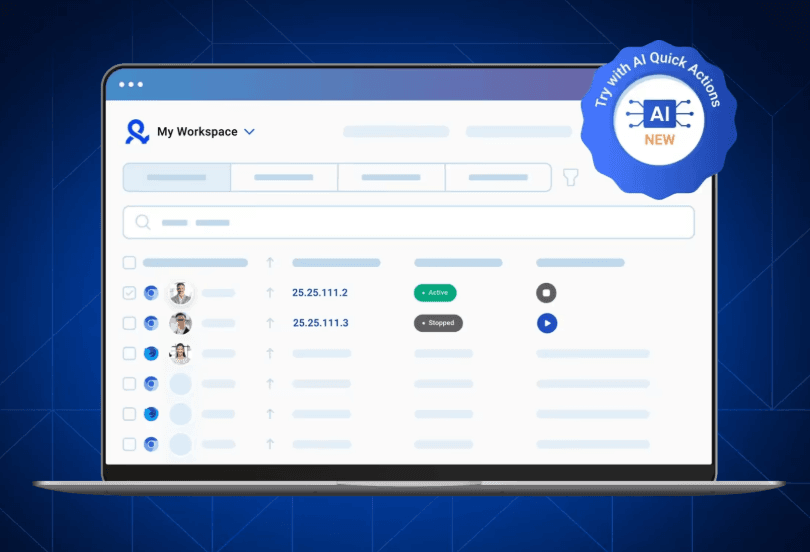

2. GoLogin

GoLogin to narzędzie, na którym polegałem, gdy potrzebowałem szybko utworzyć wiele kont. Interfejs jest przejrzysty, a tworzenie nowych profili przeglądarki zajmuje zaledwie kilka kliknięć. Każdy profil działa w izolacji, więc konta nie zakłócają się nawzajem. W praktyce sprawia to, że zarządzanie kontami społecznościowymi czy reklamowymi jest znacznie bardziej przewidywalne, zwłaszcza przy częstym przełączaniu się między nimi.

Z perspektywy bezpieczeństwa GoLogin dobrze radzi sobie z podstawowymi kwestiami. Wszystkie dane profili są szyfrowane lokalnie, a system maskowania odcisków cyfrowych skutecznie sprawia, że każde środowisko wygląda unikalnie. Integracja z proxy przebiega płynnie, więc przypisywanie różnych adresów IP do każdego konta jest proste.

3. Multilogin

Multilogin sprawia wrażenie narzędzia klasy profesjonalnej w porównaniu z wieloma innymi. Od razu zauważam poziom kontroli, jaki daje nad odciskami cyfrowymi i ustawieniami urządzenia. Można precyzyjnie dostroić środowiska, aby każde konto zachowywało się jak zupełnie osobne urządzenie, co bardzo pomaga na platformach z bardziej rygorystycznymi systemami wykrywania.

Bezpieczeństwo to jeden z mocniejszych punktów. Profile są szyfrowane, a przeglądarka unika ujawniania wrażliwych danych, chyba że jest to konieczne. Aktualizacje są częste, co jest istotne, ponieważ metody wykrywania ciągle się zmieniają. To niezawodna opcja, jeśli zarządzasz kontami o wysokiej wartości i szukasz czegoś, co koncentruje się zarówno na antydetekcji, jak i długoterminowej stabilności.

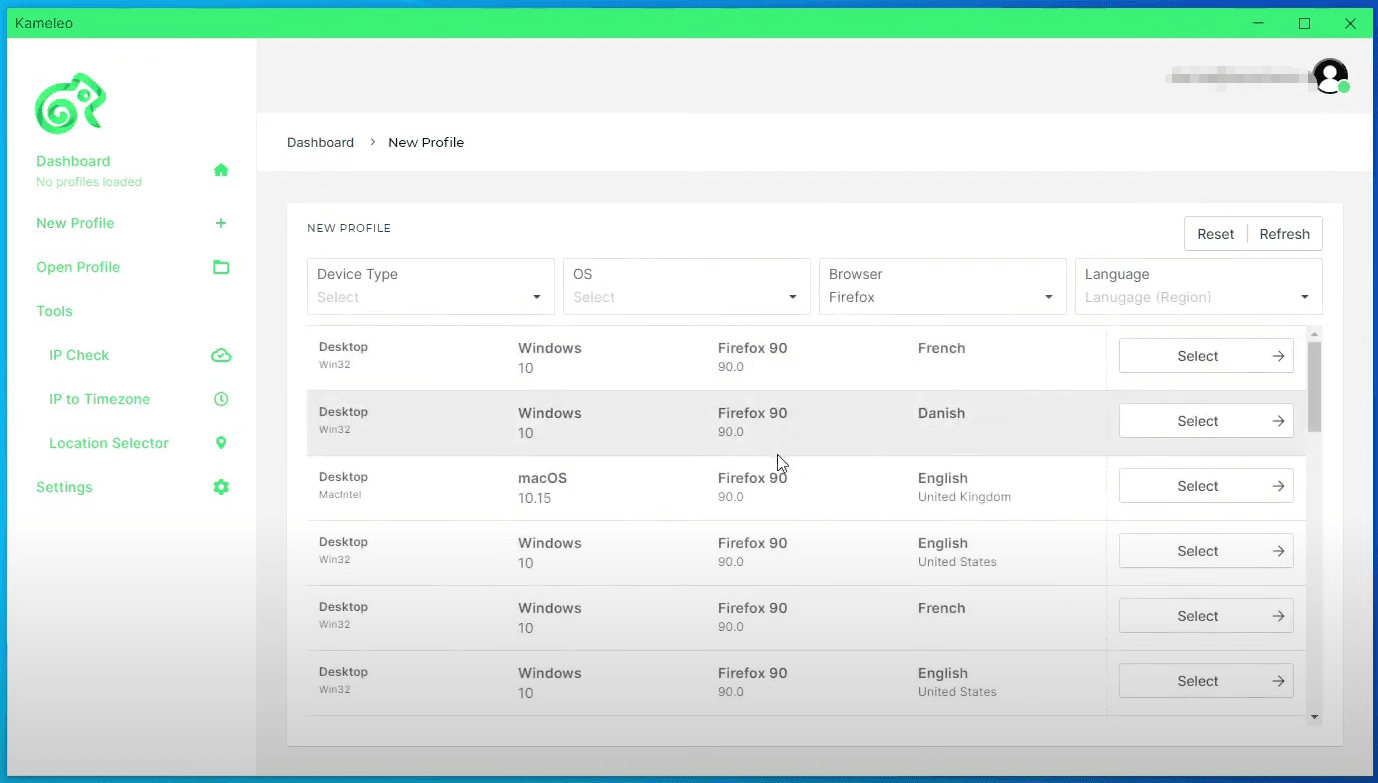

4. Kameleo

Kameleo to narzędzie, które testowałem, gdy potrzebowałem większej kontroli nad dostosowywaniem odcisków cyfrowych. Pozwala na szczegółową regulację parametrów systemowych, dzięki czemu każdy profil przeglądarki może zachowywać się jak zupełnie nowe urządzenie. Jest to przydatne przy prowadzeniu wielu kont, które muszą wyglądać na całkowicie niezależne od siebie.

Pod względem bezpieczeństwa Kameleo daje dobry poziom kontroli nad tym, jak przetwarzane są dane. Profile są przechowywane lokalnie z szyfrowaniem, a synchronizacja w chmurze jest opcjonalna, a nie wymuszona. To coś, co zacząłem doceniać bardziej po ostatnich incydentach. Pozwala to decydować, ile danych pozostaje na Twoim komputerze, a ile jest udostępnianych, co czyni go solidnym wyborem, jeśli chcesz elastyczności bez rezygnacji z kontroli nad wrażliwymi informacjami.

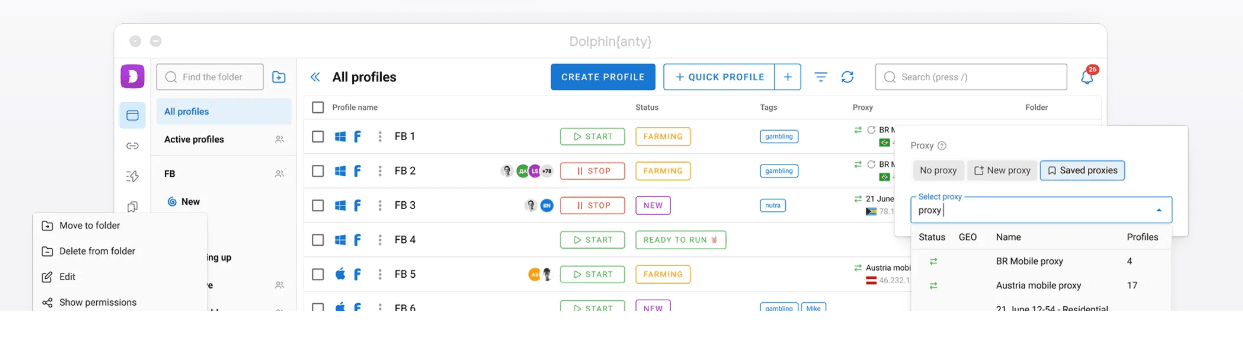

5. Dolphin Anty

Dolphin Anty to narzędzie, które wypróbowałem głównie do kampanii afiliacyjnych i ruchu. Konfiguracja jest dość prosta, a tworzenie wielu profili nie zajmuje dużo czasu. Każdy profil działa we własnym izolowanym środowisku i w moich testach konta pozostawały stabilne nawet przy równoległym działaniu. Dla osób obsługujących wiele kont społecznościowych lub reklamowych ten rodzaj stabilności ma większe znaczenie niż zaawansowane funkcje.

Jeśli chodzi o bezpieczeństwo, Dolphin Anty radzi sobie przyzwoicie z lokalnym przetwarzaniem danych i izolacją profili. Pliki cookie i dane sesji są odpowiednio rozdzielone, co zmniejsza ryzyko wycieku między kontami. Integracja z proxy jest płynna, a przypisywanie różnych adresów IP do każdego profilu jest łatwe. Może nie jest to najbardziej zaawansowana opcja na rynku, ale z praktycznego punktu widzenia jest wystarczająco niezawodna do codziennej pracy z wieloma kontami, jednocześnie zapewniając rozsądną ochronę wrażliwych danych.

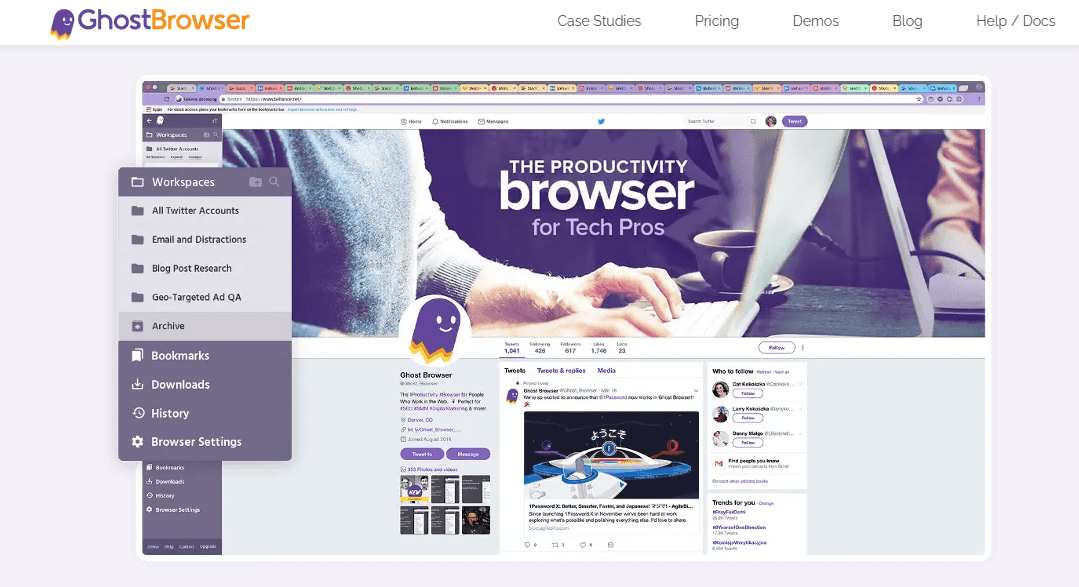

6. Ghost Browser

Ghost Browser jest lekki, ale skuteczny. Pozwala uruchamiać każdą kartę we własnym kontenerze, utrzymując konta w izolacji. Przełączanie się między kontami jest szybkie i bezproblemowe.

Kontenery są szyfrowane, więc nawet jeśli jedna karta zostanie naruszona, pozostałe pozostają bezpieczne. Prostota przeglądarki nie odbywa się kosztem bezpieczeństwa, co czyni ją niezawodną do codziennej pracy z wieloma kontami.

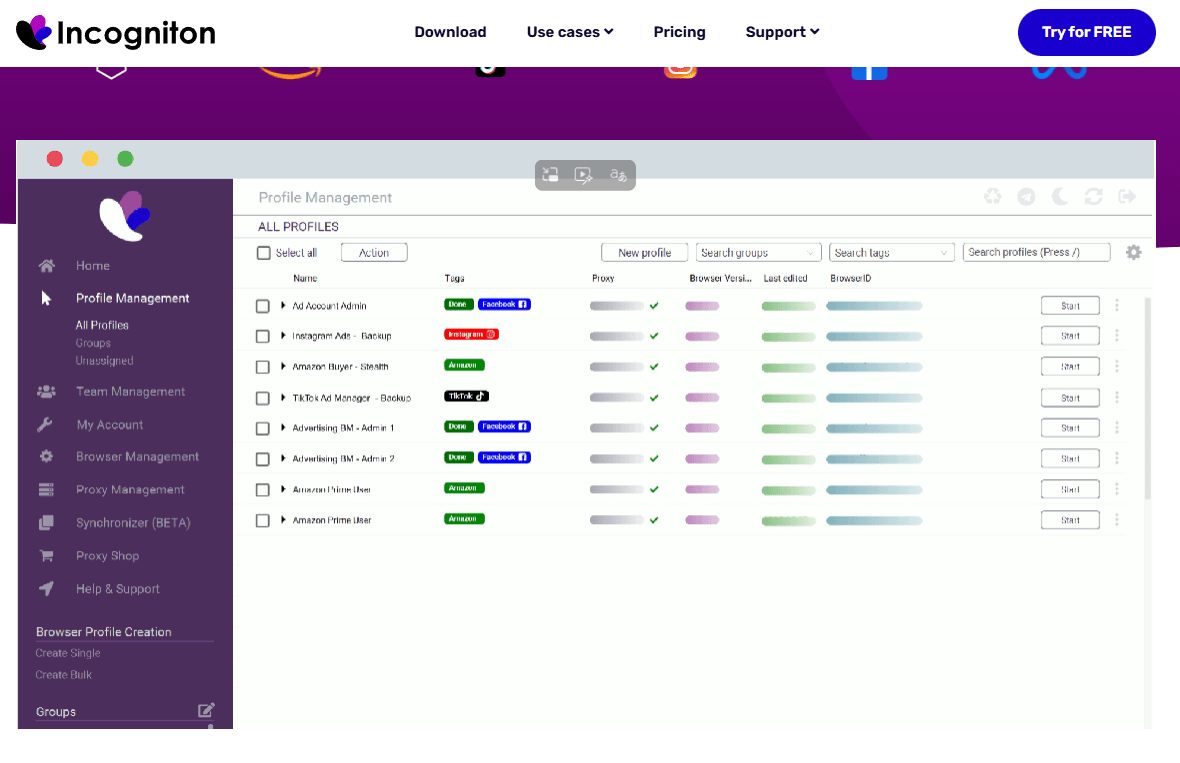

7. Incogniton

Incogniton koncentruje się na podziale tożsamości. Każde konto może działać niezależnie, co jest idealne w kampaniach wymagających ścisłej separacji.

Dane profili są szyfrowane lokalnie, a obsługa proxy jest szeroka. Środki antyodciskowe są solidne, co daje pewność, że poufne dane uwierzytelniające pozostają chronione.

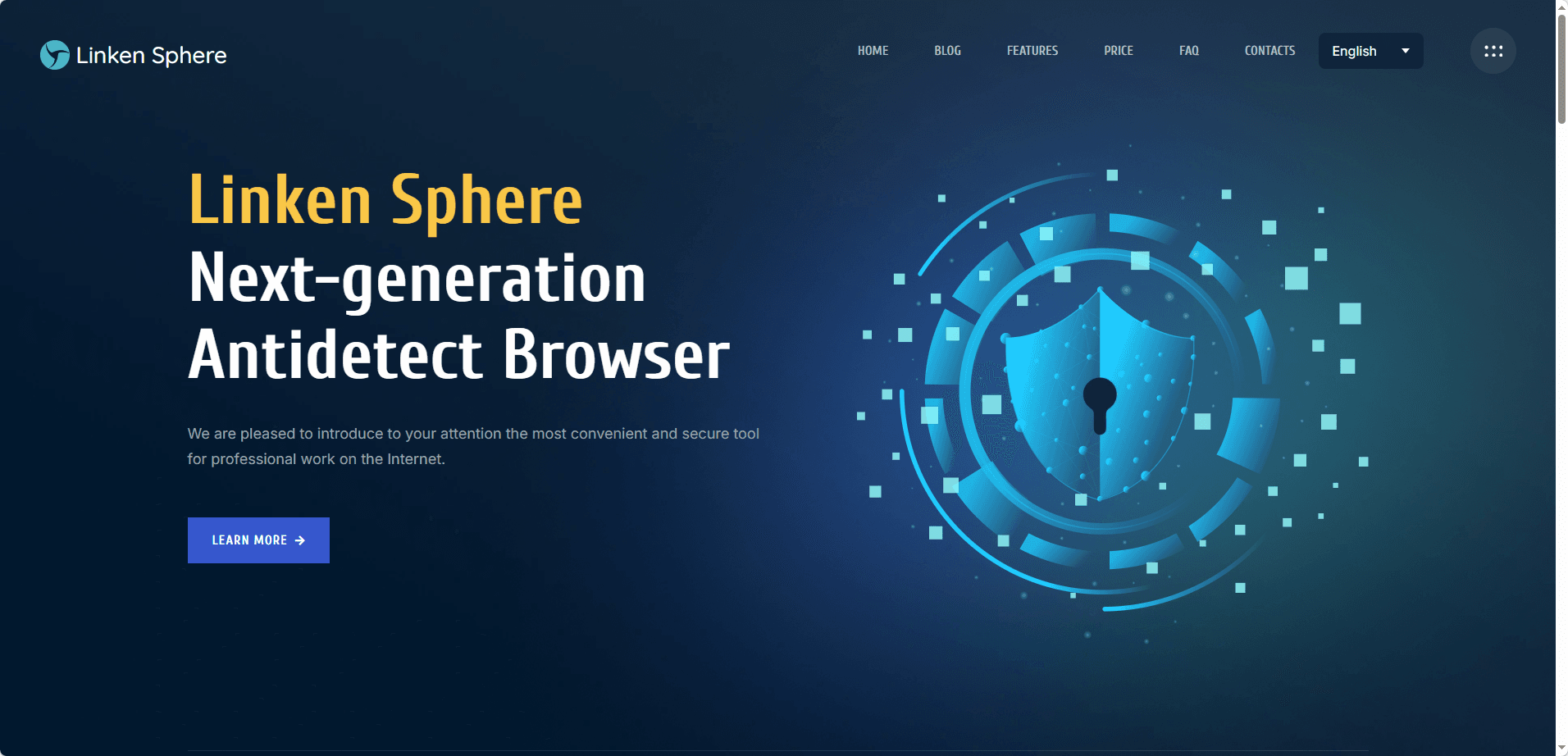

8. Linken Sphere

Linken Sphere jest wymagający pod względem zasobów, ale oferuje niezrównaną kontrolę nad odciskami cyfrowymi i emulacją na poziomie systemu. Jest idealny do scenariuszy wysokiego bezpieczeństwa i ważnych kont.

Lokalne szyfrowanie i zabezpieczenia systemowe są silne. Nawet jeśli gdzieś indziej pojawi się luka, wrażliwe dane przechowywane w Linken Sphere pozostają bezpieczne, co czyni go zaufanym wyborem.

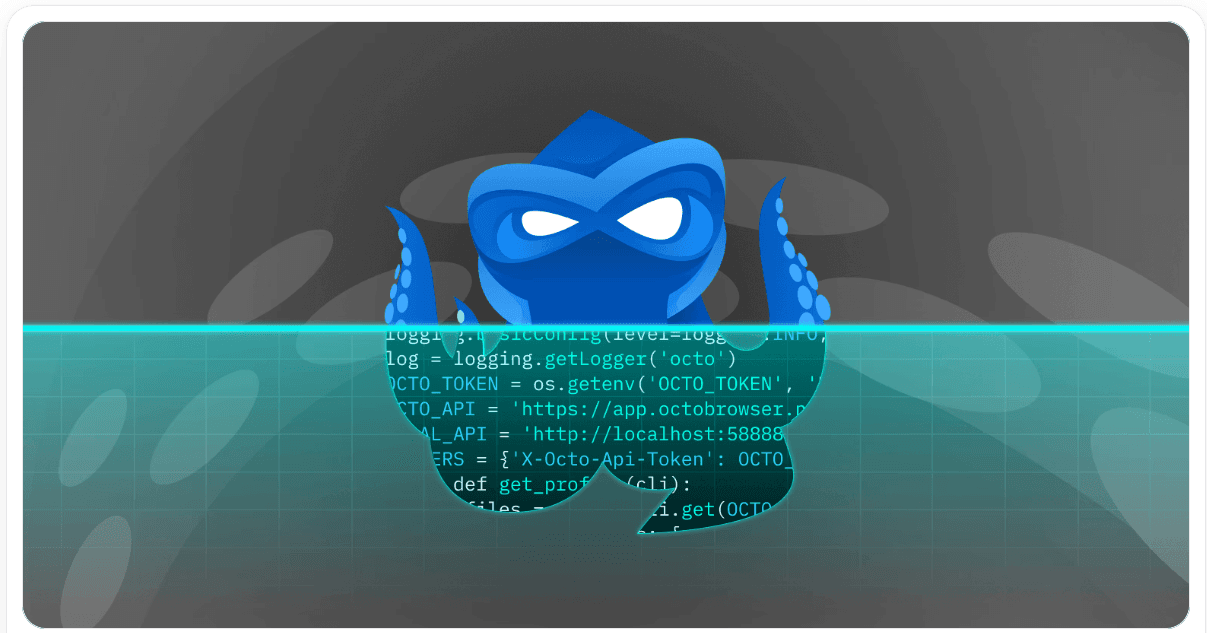

9. Octo Browser

Octo Browser nie jest tak szeroko omawiany jak niektóre inne, ale jest zaskakująco solidny, gdy zaczniesz go używać. System profili jest przejrzysty, a każde środowisko wydaje się odpowiednio izolowane. Używałem go do równoległego prowadzenia wielu kont, a przełączanie się między profilami przebiega płynnie, bez problemów z wydajnością.

Z punktu widzenia bezpieczeństwa Octo koncentruje się na utrzymaniu separacji profili i ograniczaniu nakładania się odcisków cyfrowych. Dane są przechowywane lokalnie z szyfrowaniem i nie ma niepotrzebnej synchronizacji, chyba że ją włączysz. Taka konfiguracja zmniejsza ryzyko wycieków, zwłaszcza jeśli obsługujesz konta powiązane z płatnościami lub danymi wrażliwymi.

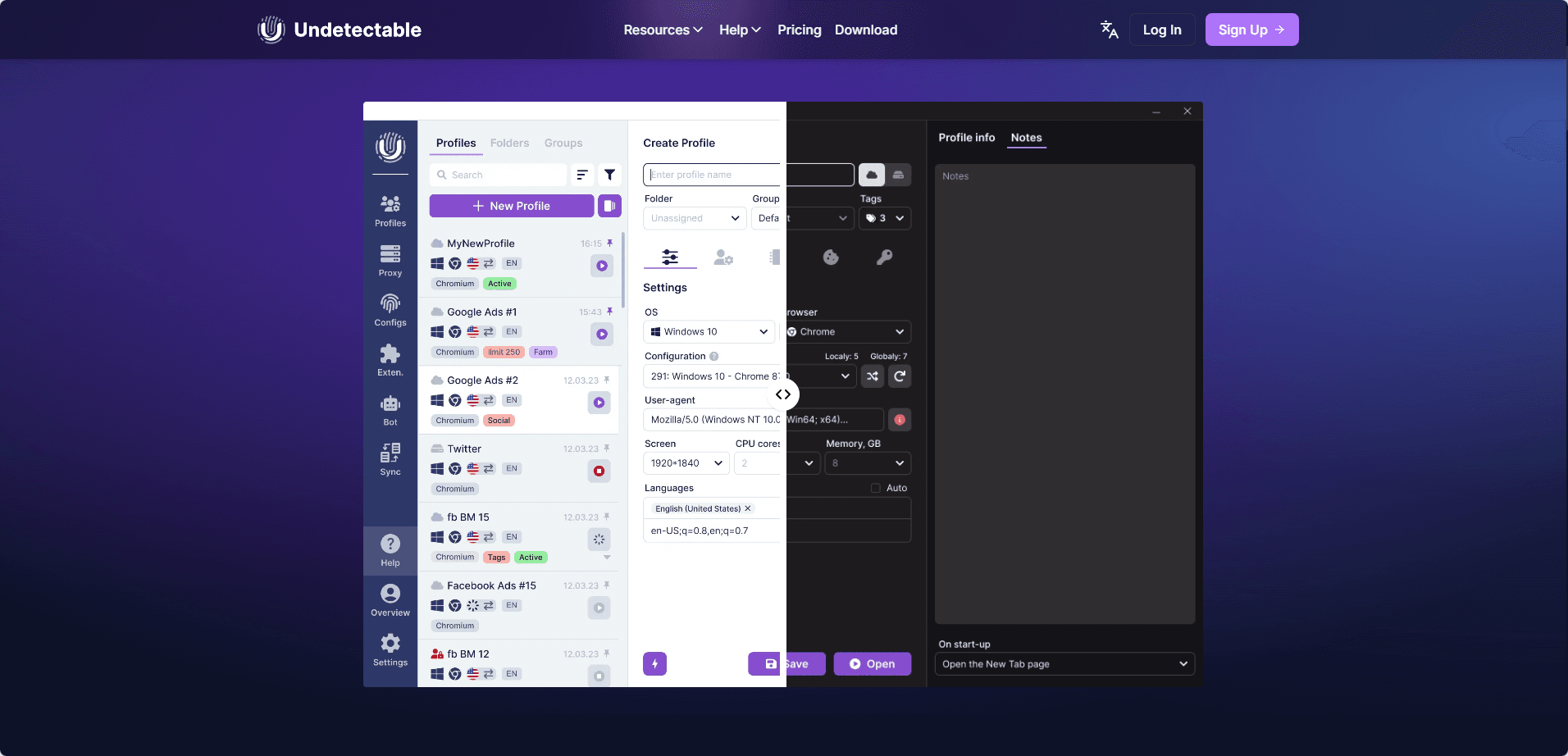

10. Undetectable Browser

Undetectable Browser to niszowe narzędzie skoncentrowane na antydetekcji. Pozwala skonfigurować odciski cyfrowe tak, aby każdy profil wyglądał jak inne urządzenie, co pomaga przy zarządzaniu wieloma kontami na bardziej rygorystycznych platformach.

Profile są izolowane i przechowywane lokalnie, oddzielając pliki cookie i dane sesji. Konfiguracja proxy jest prosta, co ułatwia przypisywanie różnych adresów IP. Jest podstawowy, ale wystarczająco niezawodny do codziennego użytku z wieloma kontami.

Najczęstsze błędy prowadzące do blokady kont lub wycieku danych

Po pracy z wieloma przeglądarkami antydetekcyjnymi zauważyłem, że większość problemów nie wynika z samych narzędzi, ale ze sposobu ich używania. Wiele blokad kont, a nawet wycieków danych, spowodowanych jest drobnymi błędami, które łatwo przeoczyć. Oto te, które widuję najczęściej:

Korzystanie z tego samego proxy dla wielu kont

To prawdopodobnie najszybszy sposób na powiązanie kont. Nawet jeśli odciski cyfrowe są różne, współdzielenie tego samego adresu IP tworzy wyraźne powiązanie między profilami. Każde konto powinno mieć własne, dedykowane proxy, aby pozostać izolowanym.

Bezmyślne przechowywanie wrażliwych danych w chmurze

Niektóre przeglądarki domyślnie oferują synchronizację w chmurze, ale nie wszystkie radzą sobie prawidłowo z szyfrowaniem. Jeśli pliki cookie, tokeny lub dane portfela zostaną przesłane bez silnej ochrony, mogą stać się łatwym celem. Zawsze wolę przechowywać wrażliwe profile lokalnie, gdy tylko jest to możliwe.

Ponowne wykorzystanie tej samej konfiguracji profilu przeglądarki

Klonowanie profili bez zmiany odcisków cyfrowych, ustawień systemowych czy wzorców zachowań może prowadzić do wykrycia. Platformy stają się coraz lepsze w dostrzeganiu podobieństw, więc każdy profil musi być unikalny, a nie tylko inaczej wyglądać na powierzchni.

Instalowanie nieznanych rozszerzeń w profilach

To coś, co wiele osób ignoruje. Rozszerzenia mogą uzyskiwać dostęp do plików cookie, danych sesji, a nawet wstrzykiwać skrypty. Instalowanie przypadkowych wtyczek w przeglądarce antydetekcyjnej zwiększa ryzyko wycieków, zwłaszcza jeśli nie zostały zweryfikowane.

Mieszanie środowisk prywatnych i do zarządzania wieloma kontami

Logowanie się na prywatne konta w tym samym środowisku, co konta zarządzane, może tworzyć niechciane powiązania. Zawsze zachowuję ścisły rozdział między użytkiem prywatnym a operacjami na wielu kontach.

Podsumowanie

Incydent z 2026 roku jasno pokazał jedno: przeglądarki antydetekcyjne służą nie tylko do unikania wykrycia, ale także do ochrony wrażliwych danych. Z mojego doświadczenia wynika, że najbezpieczniejsze narzędzia to te, które priorytetowo traktują lokalne szyfrowanie, izolację profili i minimalną ekspozycję danych, a nie tylko maskowanie odcisków cyfrowych.

Jeśli zarządzasz wieloma kontami, zwłaszcza tymi powiązanymi z pieniędzmi lub danymi osobowymi, wybór odpowiedniej przeglądarki i jej prawidłowe użytkowanie ma dziś większe znaczenie niż kiedykolwiek. Wymienione powyżej narzędzia to solidny punkt wyjścia, ale długoterminowe bezpieczeństwo zawsze zależy od tego, jak obchodzisz się ze swoimi danymi.

Polecane

Zobacz Więcej

Czym jest TamilMV? Jak uzyskać dostęp do TamilMV w 2026 roku? (Aktualizacja: marzec 2026)

Czym jest TamilMV? Jak uzyskać dostęp do TamilMV w 2026 roku? (Aktualizacja: marzec 2026) OpenLedger Airdrop i Przewodnik po Krypto 2026: Zarabiaj $OPEN bezpiecznie i efektywnie

OpenLedger Airdrop i Przewodnik po Krypto 2026: Zarabiaj $OPEN bezpiecznie i efektywnie Jak bezpiecznie udostępniać konto Amazon i co musisz wiedzieć

Jak bezpiecznie udostępniać konto Amazon i co musisz wiedzieć Jak pobrać filmy z Pinterest: 7 prostych metod na rok 2026 (Komputer stacjonarny i telefon)

Jak pobrać filmy z Pinterest: 7 prostych metod na rok 2026 (Komputer stacjonarny i telefon)

YT.Shi

YT.Shi

Zarządzanie Multi-Account

Zarządzanie Multi-Account Zapobiegaj Account Association

Zapobiegaj Account Association Zarządzanie Wieloma Pracownikami

Zarządzanie Wieloma Pracownikami