Zarządzanie zespołem / Autoryzacja członków

W scenariuszach współpracy zespołowej precyzyjne zarządzanie uprawnieniami jest kluczem do zapewnienia bezpieczeństwa kont i wydajności. BitBrowser umożliwia elastyczne przydzielanie uprawnień poprzez „system ról”, wspierając tworzenie niestandardowych ról w oparciu o potrzeby biznesowe, aby precyzyjnie kontrolować zakres operacji różnych członków. Poniżej znajduje się pełny proces operacyjny od utworzenia roli do konfiguracji uprawnień:

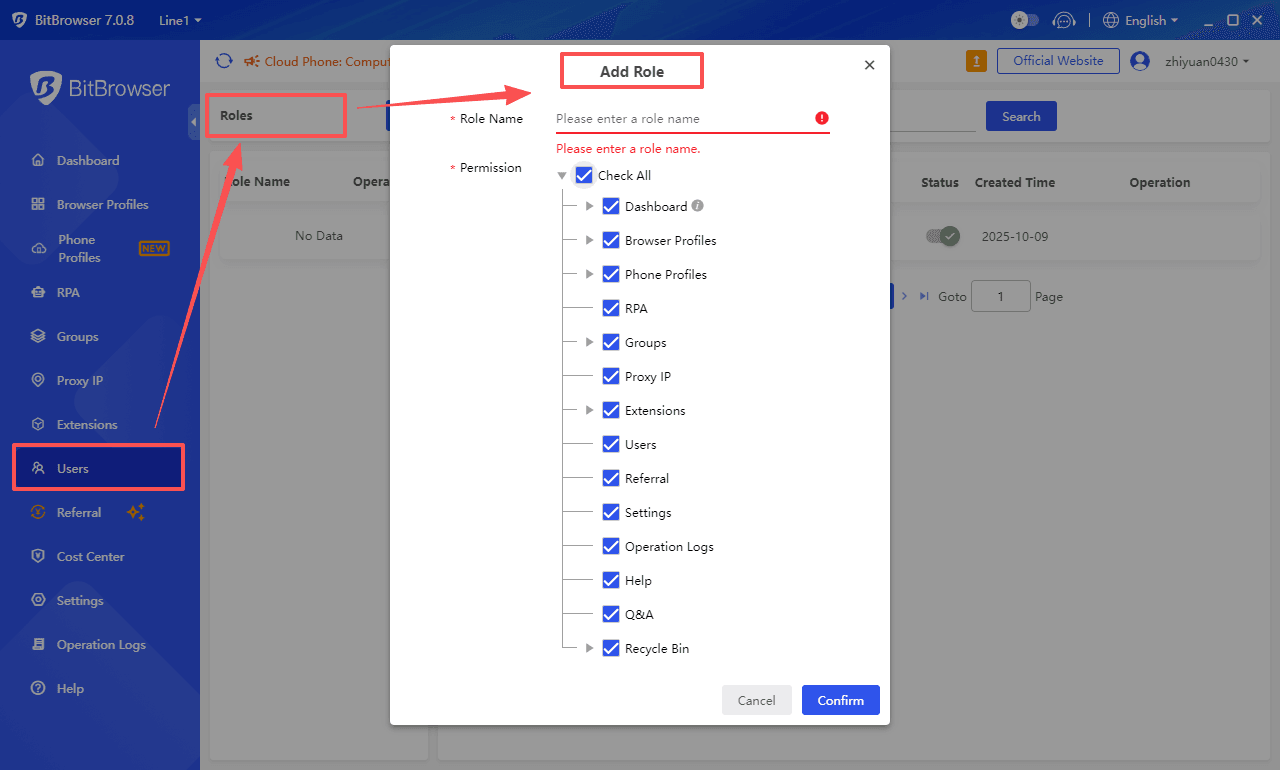

1. Tworzenie roli: Budowanie struktury uprawnień zespołu

Wejście do operacji: Klient → Lewe menu „Zarządzanie pracownikami” → Kliknij przycisk „Dodaj rolę”

1.1 Określ nazwę roli (wymagane)

Ustaw nazwy ról zgodnie z podziałem pracy w zespole, na przykład:

Role biznesowe: Operator Amazon, Kierownik sklepu Shopee, Specjalista ds. reklam na Facebooku

Role funkcjonalne: Nadzorca audytu, Analityk danych, Administrator uprawnień

1.2 Skonfiguruj macierz uprawnień

Kliknij „Zarządzanie uprawnieniami”, aby wejść do 4-wymiarowego interfejsu konfiguracji uprawnień, obsługującego modułowy podział:

| Moduł uprawnień | Podstawowe operacje (zalecane do włączenia) | Operacje wysokiego ryzyka (włączaj ostrożnie) | Zalecana strategia |

|---|---|---|---|

| Zarządzanie oknami przeglądarki | Tworzenie/edycja okien, import zbiorczy | Usuwanie okien, kopiowanie okien innych | Otwórz tylko „Operacje na własnych oknach” dla członków |

| Zaawansowane uprawnienia | Konfiguracja odcisku palca, ustawienia adresu IP proxy | Zbiorczy eksport plików cookie, modyfikacja globalnego odcisku palca | Ograniczone do ról Administrator/Kierownik |

| Zarządzanie grupami | Zezwalaj na tworzenie podgrup | Ustaw okres przechowywania danych (np. 7 dni) | Przydzielaj funkcje zgodnie z potrzebami działu. |

| Kontrola modułów funkcji | Zezwalaj na instalację narzędzi do wyboru produktów, wtyczek SEO | Włącz „Planowane wystawianie produktów” i „Recenzje zbiorcze” | Otwieraj na żądanie; Centrum rozszerzeń i zadania zautomatyzowane podlegają uprawnieniom pakietu. |

1.3 Zapisz i zarządzaj rolami

- Kliknij „Potwierdź”, aby zakończyć tworzenie; możesz w dowolnym momencie zmodyfikować konfigurację za pomocą „ikony ołówka”.

Nieaktywne role można usunąć za pomocą „ikony usuwania” (wszyscy powiązani użytkownicy muszą zostać najpierw odłączeni).

2. Przydzielanie uprawnień: Trzy podstawowe role

BitBrowser zapewnia wstępnie zdefiniowany trójpoziomowy system tożsamości, obsługujący niestandardowe rozszerzenia w oparciu o ten system:

2.1 Administrator

| Zakres uprawnień | Główne funkcje | Scenariusze zastosowań |

|---|---|---|

| Kontrola globalna | Zarządzanie kontami pracowników, ustawienia systemu, modyfikacja konfiguracji pakietu, przeglądanie dzienników operacji. | Główne konto przedsiębiorstwa, administrator IT (zalecane tylko 1-2 osoby) |

| Uprawnienia do danych | Przeglądanie danych okien wszystkich grup, eksport pełnych dzienników operacji. | |

2.2 Kierownik

| Zakres uprawnień | Główne funkcje | Wartość współpracy |

|---|---|---|

| Zarządzanie podwładnymi | Zarządzanie pracownikami w grupie, dostosowywanie uprawnień ról (w autoryzowanym zakresie). | Zbiorczy eksport konfiguracji okien zespołu (w tym plików cookie, adresów IP proxy itp.). |

| Zarządzanie grupami | Tworzenie grup specyficznych dla działu, konfigurowanie współdzielonych szablonów odcisków palca w grupie. | Synchronizacja często używanych wtyczek z kontami podwładnych członków. |

2.3 Członek

| Zakres uprawnień | Główne funkcje | Ograniczenia operacji |

|---|---|---|

| Podstawowe uprawnienia | Operacje na oknach (tworzenie własnych okien, import plików cookie), włączanie zautomatyzowanych skryptów. | Może zarządzać tylko oknami w autoryzowanych grupach; nie może przeglądać danych innych działów. |

| Ograniczenia operacji | Zakaz modyfikacji polityk adresów IP proxy i kluczowych parametrów odcisków palca przeglądarki. (Uprawnienia można przypisać ręcznie) | |

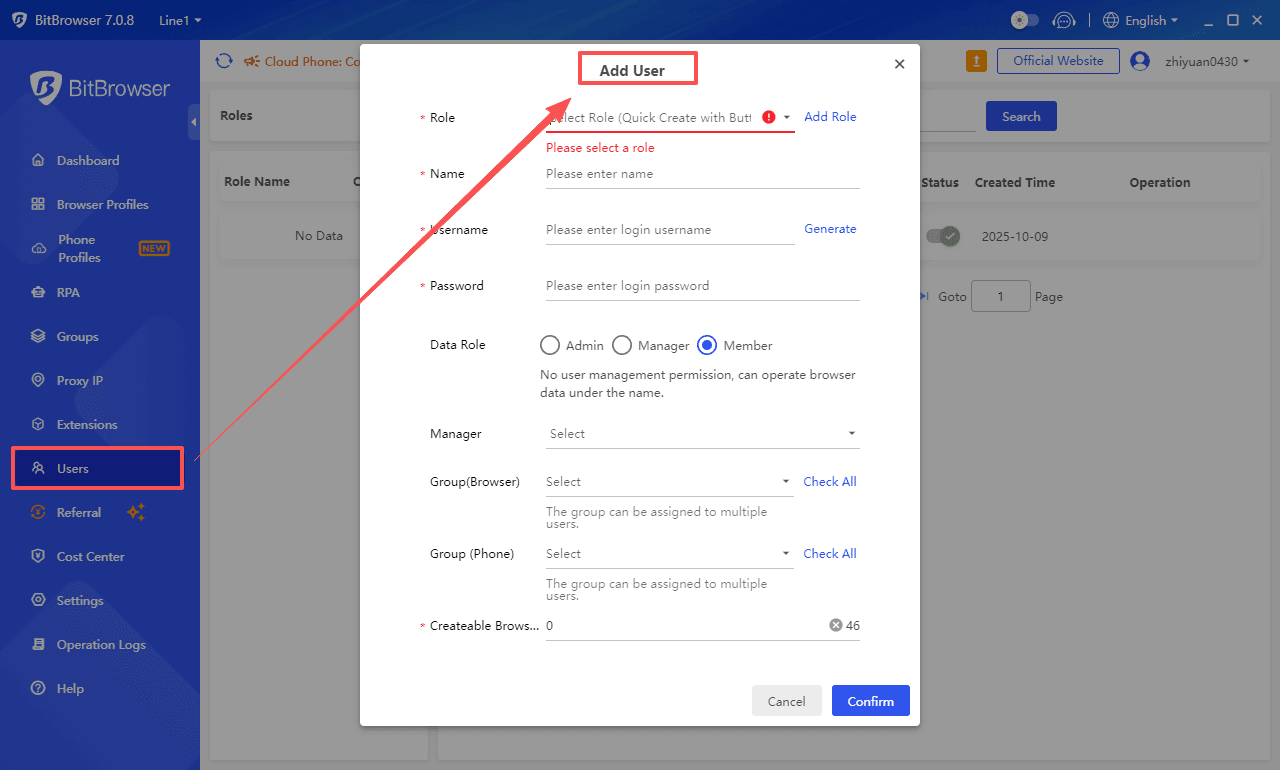

3. Powiązanie użytkownika z rolą: Szybkie budowanie struktury zespołu

Wejście do operacji: Klient → Lewe menu „Zarządzanie pracownikami” → Kliknij „Dodaj użytkownika” → Wybierz docelową rolę

Opis kluczowych elementów konfiguracji

| Element konfiguracji | Opis | Kluczowe punkty |

|---|---|---|

| Powiązanie roli | Wybierz utworzoną rolę z menu rozwijanego. | Obsługuje szybkie przejście do tworzenia roli, jeśli żadna nie istnieje. |

| Autoryzowane grupy | Zaznacz grupy, którymi można zarządzać (obsługiwany wybór wielu). | Członkowie mogą operować tylko na zaznaczonych grupach. |

| Limit okien | Ustaw liczbę okien, które można utworzyć. | Z zastrzeżeniem limitów pakietu konta głównego; na przykład pakiet Podstawowy ogranicza do 50 okien na użytkownika. |

Przegląd operacji zarządzania

| Ikona funkcji | Opis operacji |

|---|---|

| Okrąg | Szybkie przejście do strony okien autoryzowanej grupy użytkownika. |

| Ołówek | Modyfikacja danych użytkownika, takich jak nazwa, rola i autoryzowane grupy. |

| Usuń | Usunięcie konta pracownika (należy najpierw wyłączyć i odebrać uprawnienia). |

| Zablokuj | Zresetuj hasło logowania (obsługuje wymuszenie zmiany przez użytkownika przy następnym logowaniu). |

| Status | Włącz/Wyłącz konto (tymczasowo zablokuj nieautoryzowany dostęp). |

4. Częste problemy i rozwiązania

4.1 Nie można odzyskać ważnych danych okna przypadkowo usuniętych przez pracowników?

Przejaw problemu: Członkowie przypadkowo usuwają kluczowe okna biznesowe, a w koszu nie ma żadnych rekordów.

Rozwiązanie:

Administratorzy włączają „Weryfikację dodatkową przy usuwaniu okien” (kod weryfikacyjny wymagany dla operacji wysokiego ryzyka).

Dostosuj uprawnienia kosza: Włącz „Trwałe przechowywanie rekordów usunięcia” dla ról powyżej Kierownika; członkowie mogą przechowywać dane do odzyskania tylko przez 30 dni.

Regularnie twórz kopie zapasowe kluczowych konfiguracji za pomocą funkcji „Zbiorczy eksport okien”.

4.2 Komunikat „Istnieją powiązani użytkownicy” podczas nieudanego usuwania roli?

Przejaw problemu: Podczas usuwania nieaktywnej roli system wyświetla komunikat „Pod tą rolą jest 5 powiązanych użytkowników”.

Rozwiązanie:

Przenoszenie zbiorcze użytkowników: Zaznacz powiązanych użytkowników na liście „Zarządzanie pracownikami” i zbiorczo zmodyfikuj ich role (np. przełącz na „Rolę domyślną”).

Obsługa indywidualnego użytkownika: Kliknij „ikonę ołówka” po prawej stronie użytkownika, wybierz inną rolę z menu rozwijanego ról i zapisz, aby odłączyć pierwotną rolę.